在数字化转型的趋势推动下,业务全云化已成绝大部分用户的共识,虽然路径不尽相同,公有云、私有云、混合云、行业云各有千秋,但在各种云的部署清单中,有一项内容——云主机的安全问题——作为必答题,已经牢牢占据了自己的一席之地。VMWare、华为、新华三、浪潮等等,这些云厂商的项目在哪里,云主机安全的目标客户就在哪里。

这就是我们所说的云主机安全生态。

云主机安全生态中,云厂商和安全企业深度绑定,云的设计、建设、实施各阶段,安全企业全程深度参与,云建成之后,用户的业务迭代变化,云计算环境随之迭代,云主机的安全能力也随之升级迭代。这是一个生态逐渐归为稳态的过程,在这个过程中,生态中的各方逐渐进化,形成一种相对稳定的状态。这个状态在相当一段时间内保持不变,此时,这个生态的中心位置,就是核心生态位。好的核心生态位,能够使中心物种与生态中其他物种持续形成某种互惠互利、互为依赖的状态。这里有两个必要条件:将核心生态位的两个必要条件,对应到云原生安全的场景中来:“云赋能安全能力”很好理解,防火墙、防病毒、漏扫等传统主机安全产品,借助云的特性,增加了威胁情报能力、协同联动能力、一定程度的自动化处置能力等“云特性”,实力大大增强,分别变成了NGFW、主机云查杀、HIPS等等进化“物种”。用户业务场景的变化频率越来越频繁,变化周期越来越短。为了与之相适应,原有云环境开始大量向虚拟化、容器、无服务进化,云环境的更新迭代速度开始不断加快。此时的云环境,需要的不是简单的安全合规,更不是将安全设备像砖头一样堆砌的安全能力。即便是最灵巧的砖瓦匠,能处理的最小单位还是砖头、砂石。砖头和砂石硬抛上云端,也一定会掉下来。砖头一样的云主机安全能力,注定是要“被淘汰的物种”。只有跟上云环境的迭代速度,才有可能成为“己为他用”的安全能力,才谈得上对云赋能。什么样的安全能力才能跟上云环境的迭代速度呢?和云一样构造的水分子?仍然不够。要细化成原子级的安全能力才行。云主机安全生态的最核心难题,是安全能力原子化的问题。提到原子化,就想到CrowdStrike。它通过模块化+API+SaaS化的方式,为用户设计、建设、交付端点安全产品及订阅式威胁情报,这使其能够从容应对用户的业务场景变化。如果用户需求发生变化,计算环境随之变化,它的原子化安全能力能够及时响应,完成安全能力的快速迭代。原子化,让CrowdStrike的能力交付始终与用户的业务迭代相适应。但CrowdStrike的原子化有其特殊性,国内的安全市场难以直接复制。国内虽然已有不少安全企业,将身上背负的砖头与砂石——传统安全产品,实现了“云化”改造,达到了一定程度的“他为己用”,但对于“己为他用”,国内企业必须寻找自己的方式,形成原子化的安全能力。亚信安全的方式是,打破不同产线、不同部门间的既有壁垒,将原有云主机安全产品,进行原子化解耦,基于用户需求场景,把原子化能力沉淀于平台,打造可编排、可调度、可汇聚的原子化云主机安全能力。举例来说,传统的PDR模型,亚信安全将其切分成了14个原子化模块:

检测 → 基线扫描、漏洞扫描、行为监测、进程监测、文件扫描

防护 → 文件防篡改、网络入侵防护、访问控制、数据防护

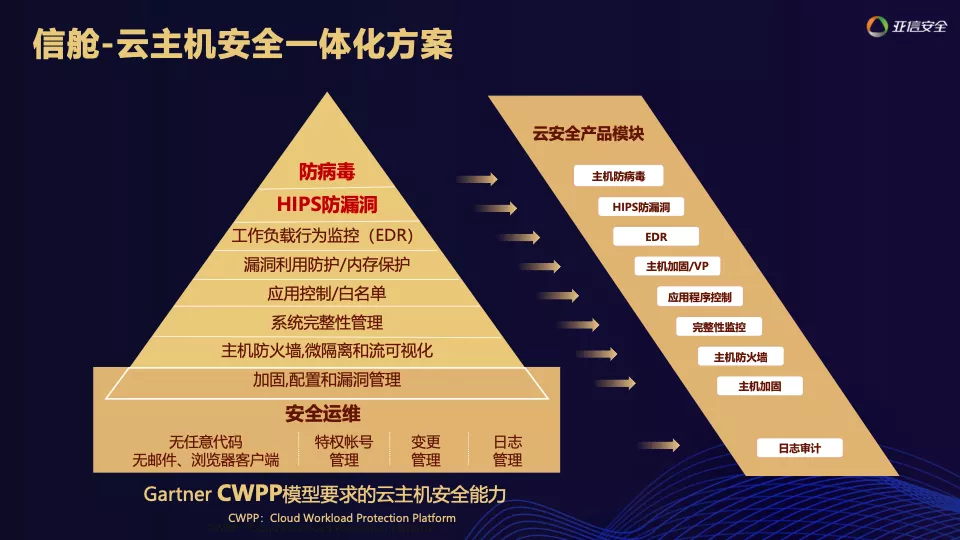

对照着Gartner提出的CWPP模型,亚信安全最新发布的信舱(DS)云主机安全产品(Deep Security 20)实现了主机防病毒、HIPS防漏洞、EDR、主机加固、应用程序管理、完整性监控、主机防火墙、日志审计等原子化能力插件。如果用户的场景偏重业务持续性,就以检测模块为主,以深度包检测模块(虚拟补丁)进行交付;

如果用户的场景偏重APT检测与溯源,就以EDR模块为主,辅以威胁狩猎服务进行交付;

如果用户的场景偏勒索或挖矿病毒,就以整体一体化方案为主进行交付。

以原子化模块为基础,才能真正满足用户的需求场景。满足了用户需求场景的解决方案,才是真正的解决方案。云主机安全生态中的这道核心难题,不是一个技术难题,而是一个组织难题。解题的关键,在于执行。

对企业来说,快速发展要具备几个关键能力:前瞻力、创新力、资源力、执行力。前瞻力指引方向,创新力决定初速度,资源力决定加速度,前面所有各项能力的落地都要靠执行力来实现。

在安全行业,一个idea的窗口期只有18个月。能第一个想到,凭借的是前瞻力和创新力,能第一个做到,凭借的是资源力,然而第一个能做到极致的,凭借的只可能是执行力。

亚信安全看到了云主机安全生态中的核心难题,想到了“原子化”的解题方法,并用“执行力”尝试解开了这道题,亚信安全找到了属于自己的生态位,并让整个生态中的各方迭代进化。

执行力的主体是人,只有懂云、懂安全、懂用户业务,三者同时满足的人,才能带领更多有意愿、有能力的人,将更多的ideas做到极致。这样的人太难太少,最终还是要解决人才瓶颈的问题。

新的难题不断涌现,亚信安全新的一轮进化已经开始,云主机安全生态的进化也在继续。